Београд, Вашингтон — Обавештајци САД и Велике Британије су пресрели и дошли у посед дигиталних кључева за енкрипцију који су се користили и на мобилним мрежама у Србији.

Како откривају документи које је објавио бивши сарадник НСА Едвард Сноуден, британски обавештајци из агенције ГЦХQ су једну од првих пробних операција прикупљања дигиталних кључева извели у првом кварталу 2010. године у више земаља, међу којима је била и Србија.

Србија је тако била једна од земаља која је послужила касније формираном заједничком тиму САД и Велике Британије као својеврстан полигон за ову операцију, а после успешних „тестирања“, процес прикупљања кључева који се користе у целом свету је аутоматизован.

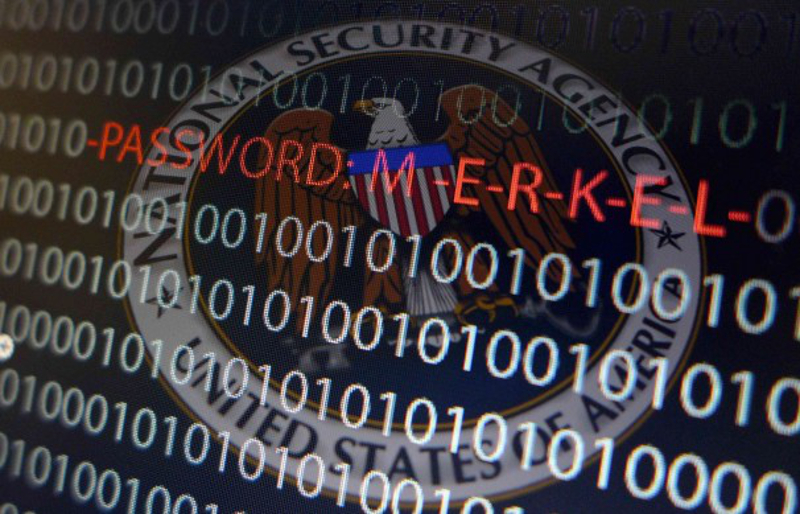

„У пробној операцији у првом кврталу 2010. године, ГЦХQ је успешно пресрео кључеве које су користили мобилни оператери у Ирану, Авганистану, Јемену, Индији, Србији, Исланду и Таџикистану. Међутим, аутоматизовани систем за прикупљање кључева није донео резултате у Пакистану, иако су тамошње мреже биле обележене као мете од приоритета“, наводи се у тексту који је објављен на сајту „Интерсепт“, који води чувени новинар Глен Гринвалд, човек од поверења Едварда Сноудена.

Документација чији су делови објављени у тексту под насловом „Велика СИМ пљачка“, открива да је у том периоду формиран заједнички тим америчке Агенције за националну безбедност (НСА) и британског Штаба за комуникације (ГЦХQ) под називом Тим за експлоатацију мобилних телефона.

Тим је формиран одмах након низа пробних операција изведених од краја 2009. године до краја марта 2010. године, међу којима је и она која се односила на Србију.

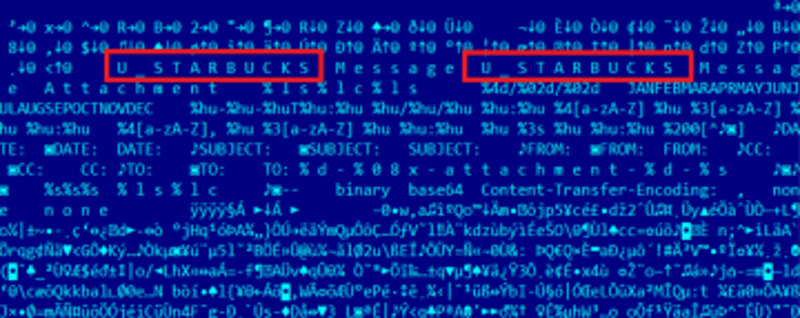

Како се види на слајдовима, око 100 кључева прикупљено је са мреже „Мобтел“ у марту 2010. године, која тада већ није била у функцији под тим именом.

Оперативци су „чешљали“ комуникацију између компанија за производњу СИМ картица и мобилних оператера у више земаља, како би дошли до кодова који би омогућили да „упадају“ у појединачне телефоне широм света, прате разговоре, поруке и мејлове.

„Компаније су оператерима слале кодове преко мејла или ФТП-а, уз најосновнију енкрипцију, или без енкрипције. Како би дошле до великог броја кључева, агенције су морале да раде исто што се ионако ради милион пута свакога дана – да пресретну те мејлове или трансфере фајлова“, пише Интерсепт.

Убрзо је цео процес аутоматизован.

„Циљ пробних операција је било извлачење кључева за енкрипцију и других података са телефона појединаца. У двонедељном периоду приступљено је мејл налозима 130 људи повезаних са мобилним оператерима или компанијама за производњу СИМ картица. Операција је донела 8.000 кључева који су одговарали телефонима у 10 земаља. У другој проби током ‘рударења’ кроз само шест мејл адреса, прикупљено је 85.00 кључева“, пише „Интерсепт“.

Б92

Jos uvwk vezbaju!!!

какво непотрбно смарање „ове наше“ су само трбали да питају и ето информација

BEDNICI!!!

GOVNAAAA

можда је и школа у Шајкашу експеримент над младим организмима

Лако је да прислушкују када наши дебили купују технолошке производе од њих…

A naše bezbedonosne agencije nisu obaveštene ili su saučesnici……………………!!!???